NanoCore: un malware del tipo RAT muy utilizado para espiar a las víctimas

Analizamos las principales características de NanoCore, un troyano de acceso remoto activo desde 2013 que sigue siendo muy utilizado por cibercriminales en la actualidad.

NanoCore es un malware perteneciente a la familia de los RAT (Remote Access Trojan), activo desde el 2013, que cuenta con diferentes características que le permiten a un cibercriminal realizar distintas acciones maliciosas sobre la máquina víctima. Principalmente espiar en su equipo y robar información. Según un informe la Agencia Nacional de Ciberseguridad de los Estados Unidos (CISA, por sus siglas en inglés), NanoCore es una de las variantes de malware qué más actividad registró en 2021.

Escrito con el framework Microsoft .NET, NanoCore solía ser comercializado en foros clandestinos a partir de los 25 dólares. Las principales características de este malware son su capacidad para robar archivos de la máquina de la víctima, registrar las pulsaciones del teclado, robar credenciales, grabar audio y video, entre otras.

A pesar de que hoy en día es más amplia la oferta de códigos maliciosos que son comercializadas en foros clandestinos, NanoCore sigue siendo un malware con mucha actividad. En parte esto se debe a su bajo costo, las capacidades que ofrece, así como también a la circulación de versiones crackeadas, lo que permitió que cibercriminales con pocos o ningún conocimiento en el desarrollo de códigos maliciosos tengan acceso a un malware para llevar adelante sus actividades delictivas.

Acerca del creador de NanoCore

En febrero de 2017 el creador de NanoCore, Taylor Huddleston, fue arrestado por el FBI bajo los cargos de ayuda e incitación a la intrusión informáticas. Habiéndose declarado culpable, Huddleston fue sentenciado en el 2018 a cumplir una pena de 33 meses de prisión por la creación y distribución de NanoCore en foros clandestinos.

A su vez, Huddleston fue el creador de un programa para licenciar software llamado Net Seal, el cual era utilizado por cibercriminales para poder licenciar y proteger sus propios códigos maliciosos de copias fraudulentas.

Cómo suele distribuirse NanoCore

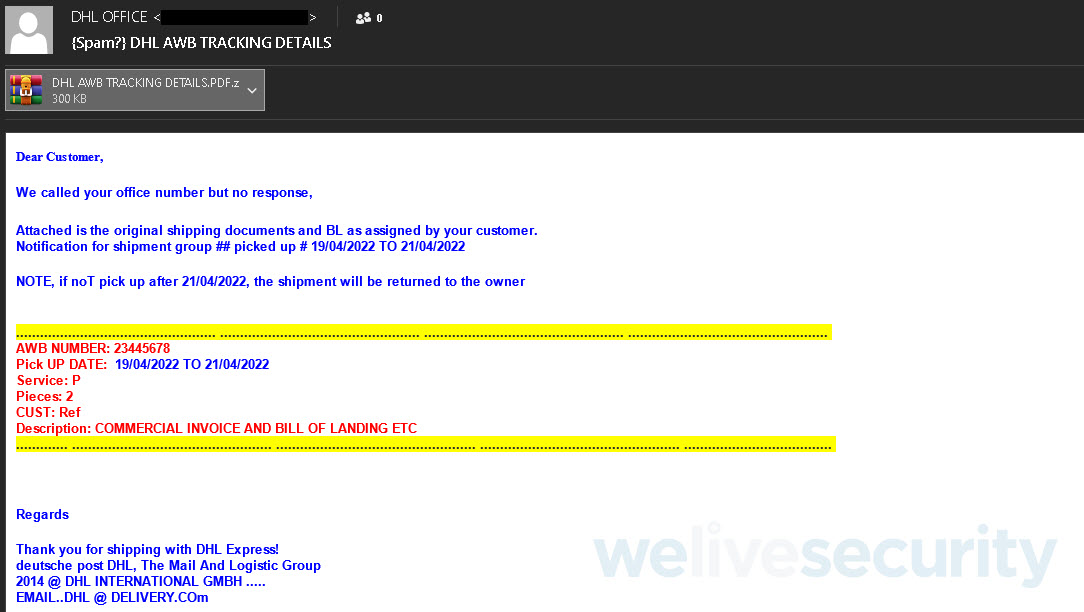

NanoCore suele propagarse por medio de correos electrónicos de phishing. Generalmente oculto como un archivo adjunto o una URL que lleva a la víctima a la descarga de este malware.

Para aumentar la probabilidad de que una víctima abra y ejecute el contenido de alguno de estos correos, los cibercriminales utilizan distintas temáticas. Algunas de estas están relacionadas con facturas de órdenes de compra falsas, solicitudes de presupuesto falsas, entre otras. En algunos casos, se hacen pasar por empresas legítimas de logística o de envío de paquetería utilizando incluso imágenes de estas empresas en los correos.

En las siguientes capturas de pantalla podemos observar distintos ejemplos de estos correos electrónicos.

Características de NanoCore

NanoCore es un malware modular desarrollado con el framework Microsoft .NET que afecta al sistema operativo Windows.

Es administrado desde un panel de control sobre el cual los cibercriminales pueden realizar remotamente algunas de las siguientes acciones maliciosas:

- Monitorear la actividad de sus víctimas

- Configurar el servidor controlado por los cibercriminales.

- Configurar y generar un nuevo payload de NanoCore, el cual puede estar ofuscado con la herramienta Eazfuscator.NET,

Imagen 6. Panel de control de NanoCore donde se pueden observar algunas de las acciones que se pueden realizar sobre una víctima.

Ilustración 7. Panel de control de NanoCore, donde puede verse distintas acciones a realizar sobre una víctima.

¿Qué consecuencias trae?

Cuando una víctima se infecta con NanoCore, el código malicioso envía información básica de la máquina comprometida hacia el servidor controlado por los cibercriminales.

A continuación, se mencionan algunos ejemplos de la información que puede ser enviada:

- Información de la ventana activa en la máquina de la víctima

- Cantidad de CPU y memoria RAM consumida en la máquina de la victima

- Tipo de antivirus instalado

- Tipo de sistema operativo instalado

- Si NanoCore está ejecutándose con privilegios de administrador o no.

Se ha visto que NanoCore puede persistir en la máquina de una víctima sobre la ruta C:\Users\USERNAME\AppData\Roaming\MACHINE_GUID. A su vez, sobre esa misma ruta, el malware es capaz de almacenar en diferentes archivos información de la actividad que es realizada por la víctima.

Por otro lado, NanoCore le permite a los cibercriminales realizar algunas de las siguientes acciones maliciosas sobre sus víctimas:

- Reiniciar o apagar la máquina de la víctima

- Modificar los registros de Windows de la máquina de la víctima

- Manipular los procesos que están en ejecución en la máquina de la víctima

- Extraer o subir archivos

- Abrir páginas web sobre el navegador por defecto de la máquina de la víctima

- Ejecutar archivos

- Ejecutar comandos de línea

- Ejecutar scripts de forma remota

- Robar contraseñadas almacenadas

- Keylogging

- Grabar audio y video de la máquina de la víctima

- Invertir los botones de clic del mouse

Por último, hemos observado que NanoCore puede venir dentro de un Loader que posee distintas capas de ofuscación. Esta es una práctica común de los cibercriminales para intentar evadir soluciones de seguridad, así como también para hacer más complicado el proceso de análisis. Dentro de estas capas de ofuscación pueden verse diferentes técnicas, como la utilización de código legítimo de otras aplicaciones, el uso de la esteganografía o el uso de codificadores, como base64, para poder esconder el código malicioso con el que se quiere infectar a la víctima, entre otros.

Consejos para estar protegido de NanoCore

A continuación, compartimos algunas recomendaciones para evitar ser víctima de una amenaza como esta:

- Prestar atención a:

- La dirección de donde proviene el email.

- El nombre de la persona que nos envía el email.

- Revisar el contenido del email, por ejemplo, faltas de ortografía.

- En caso de que no haya ningún indicio de que el email sea malicioso revisar que ese destinatario sea válido.

- No abrir ningún email si hay motivos para dudar, ya sea del contenido o de la persona que lo envió.

- No descargar archivos adjuntos de correos si se duda de su recepción o de cualquier otra cosa.

- Revisar las extensiones de los archivos, por ejemplo, si un archivo termina con “.pdf.exe” la última extensión es la que determina el tipo de archivo. En este caso seria “.exe”, que es un ejecutable.

- Si un email tiene un enlace que nos lleva a una página que nos pide nuestras credenciales para acceder, no ingresarlas. En su ligar abrir la página oficial desde otra ventana o pestaña del navegador e ingresar desde ese lugar.

- Ser prudente al descargar y extraer archivos comprimidos .zip, .rar, etc; más allá de que la fuente que envía el correo sea legitima.

- Mantener actualizados los equipos y aplicaciones con los últimos parches de seguridad.

- Mantener actualizadas las soluciones de seguridad instaladas en el dispositivo.

Técnicas MITRE ATT&CK

A continuación incluimos algunas de las técnicas que utiliza esta amenaza que fue elaborada utilizando la versión 11 del framework ATT&CK.

| Táctica | Técnica (ID) | Nombre |

|---|---|---|

| Collection | T1123 | Audio Capture |

| T1056.001 | Input Capture: Keylogging | |

| T1125 | Video Capture | |

| Command and Control | T1105 | Ingress Tool Transfer |

| T1573.001 | Encrypted Channel: Symmetric Cryptography | |

| Defense Evasion | T1562.004 | Impair Defenses: Disable or Modify System Firewall |

| T1562.001 | Impair Defenses: Disable or Modify Tools | |

| T1027< | Obfuscated Files or Information | |

| T1112 | Modify Registry | |

| Initial Access | T1566.001 | Phishing: Spearphishing Attachment |

| Discovery | T1016 | System Network Configuration Discovery |

| Persistence | T1547.001 | Boot or Logon Autostart Execution: Registry Run Keys/Startup Folder |

| Execution | T1059.005 | Command and Scripting Interpreter: Visual Basic |

| T1059.003 | Command and Scripting Interpreter: Windows Command Shell |