¿Qué es el modelo de seguridad Zero Trust y por qué está creciendo su implementación?

Zero Trust promueve el concepto de que las organizaciones no deben confiar en ninguna entidad dentro o fuera de su perímetro de red de una manera predeterminada.

La adopción del modelo de seguridad Zero Trust por fin está cobrando fuerza. En febrero de 2020 -antes de que la pandemia arrasara en el mundo- una encuesta a más de 400 responsables de la toma de decisiones de seguridad de TI realizada por Cybersecurity Insiders y Pulse Secure reveló que el 72% de las organizaciones estaban planeando evaluar o implementar Zero Trust en su estrategia de seguridad durante el transcurso del año. Luego, en mayo de 2021, la Orden Ejecutiva del presidente Biden sobre la mejora de la ciberseguridad de la nación arrojó el guante al reconocer el estado roto del modelo federal de ciberseguridad de los EE. UU. y la necesidad de implementar una Arquitectura de Confianza Cero.

En este artículo explicamos en pocas palabras el concepto Zero Trust, lo que se necesita para implementarlo y por qué el interés en él está creciendo.

¿Qué es Zero Trust?

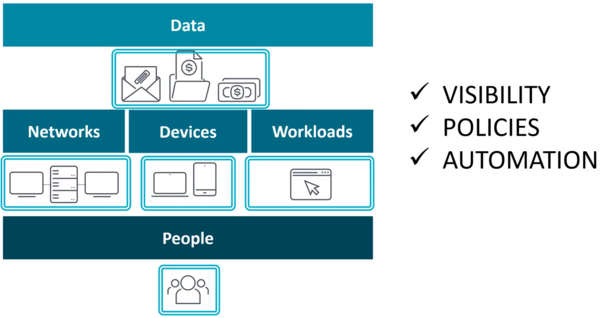

Forrester creó este concepto en 2010 en contraste con el modelo de seguridad tradicional que se basa en la premisa de «confiar pero verificar». Zero Trust, en cambio, establece que las organizaciones nunca deben confiar en una entidad ya sea interna o externa. En otras palabras, «nunca confíes, verifica siempre». El modelo Zero Trust crea seguridad en torno a cada uno de los recursos y entidades clave de una organización: datos, redes, dispositivos, cargas de trabajo y personas.

Figura 1 – El modelo Zero Trust crea seguridad en torno a cada uno de los recursos clave de una organización.

En el modelo de seguridad de TI tradicional, la postura de seguridad de una organización debe ser como un castillo custodiado por un foso, que representa la red. En una configuración de este tipo, es difícil obtener acceso a los recursos de una organización desde fuera de la red. Al mismo tiempo, cualquiera que está dentro de la red se considera de confianza por defecto. El problema con este enfoque, sin embargo, es que una vez que un atacante obtiene acceso a la red, y por lo tanto se convierte en confianza de forma predeterminada, todos los recursos de la organización están en riesgo para la selección.

Por el contrario, el modelo de confianza cero supone que los atacantes están tanto dentro de la red como fuera. Por este motivo, no se puede confiar indiscriminadamente a los usuarios y dispositivos de forma predeterminada.

Podés leer el artículo completo en el siguiente enlace:

¿Qué es el modelo de seguridad Zero Trust y por qué está creciendo su implementación?