Ataque de ransomware a Keralty: ¿Acto cibercriminal o desafío a la seguridad de las compañías?

El ataque de ransomware afectó a unas 5.500 personas afiliadas a los servicios de las EPS Sanitas y Colsanitas, del grupo Keralty. Descubra qué herramientas de ManageEngine ayudarían a prevenir situaciones como esta.

Las consecuencias de ser atacado con un ransomware (ver afectada su operación, y reputación) y de tener en alto riesgo a sus activos más importantes, las está sufriendo desde noviembre del 2022 la empresa Keralty, que agrupa a la EPS Sanitas y Colsanitas en Colombia.

La compañía, que se dedica a prestar servicios de salud, asumió de manera pública el 29 de noviembre del 2022 que había sido víctima de un ciberataque. Mientras los usuarios ya habían empezado a alertar por redes sociales que algo no andaba bien desde el 27 del mismo mes.

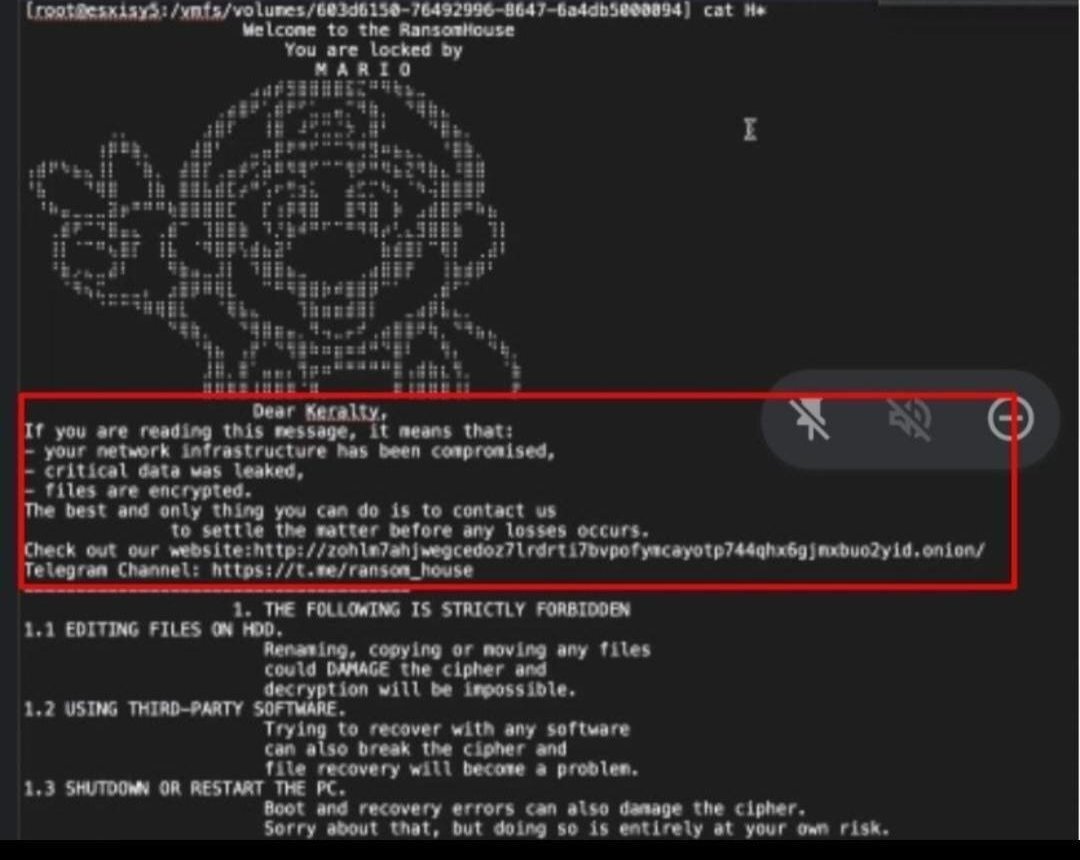

Varios usuarios compartieron, por redes sociales, una imagen capturada de las páginas web de Colsanitas y Medisanitas, en la que aparecía un mensaje al parecer dejado por los ciberdelincuentes, en el que se leía “Welcome to the RansomHouse You are Locked by Mario” (Bienvenido a RansomHouse, ha sido bloqueado por Mario).

En este, además, se le informa a Keralty que su infraestructura de red está comprometida y que sus datos críticos se filtraron. Así mismo, se les dice que lo único que podían hacer era contactarlos para “resolver este asunto antes de que ocurriera alguna pérdida”.

A la compañía se le prohibió la realización de una serie de acciones como editar archivos en el disco duro, usar software de terceros o apagar o reiniciar los equipos pues podrían perder toda su información y dificultar el desencriptado.

Imagen tomada de: @digitai_ del 5 de diciembre del 2022.

Desde entonces, los servicios digitales de la empresa de salud no están habilitados, sus páginas web siguen estáticas y han presentado dificultades en temas de servicio. Esto se ha hecho evidente a través de sus usuarios que se quejan por las redes de que no pueden acceder a los estados de los exámenes, medicamentos, a que hay dificultades para programar cirugías y para pagar o autorizar citas médicas, entre otros.

La organización de salud, señaló en su momento que pusieron “en marcha un plan de contingencia para continuar atendiendo a los usuarios (…) Nuestros equipos continúan trabajando de manera permanente para contener estos ataques y restablecer el 100 % de los servicios”.

Enfrentan problemas con autoridades por vulnerabilidades

A la crisis del ataque, se le suma que las autoridades de control, han requerido a la compañía tomar cartas en el asunto. La Defensoría del pueblo, por ejemplo, le exigió restaurar los servicios, garantizar el derecho a la salud de los afiliados y “revelar en qué grado se comprometieron los datos y cuáles son las acciones que adelantan para protegerlos”.

Por su parte, la Superintendencia de Salud, ha recibido más de 12 mil peticiones, quejas y reclamos de los afiliados y por ello delegó a un equipo multidisciplinario para hacer seguimiento a la empresa de salud y le ordenaron un informe diario con evidencias de su gestión.

¿Quién es RansomHouse, los ciberdelincuentes que hackearon Keralty?

A través de la pantalla negra que reemplazó las páginas de Keralty al inicio del ataque, Ransom House les daba la bienvenida a los afectados y al tiempo ‘Mario’, un alias, se adjudicaba como el responsable del bloqueo.

¿Pero qué es The Ransom House? Al parecer es un grupo que según contó Bleepingcomputer (portal de noticias sobre tecnología y seguridad de la información), roba datos y maneja las negociaciones o ventas de actividades de otros ciberdelincuentes. Es en resumen una plataforma que agrupa las pandillas de ransomware.

Uno de los pocos que logró contactar a Ransom House para entrevistarlo fue Muchohacker.lol, blog especializado. En dicha entrevista, Muchohacker les increpó si sabían que este tipo de actos podían afectar la vida de cientos de personas, su respuesta fue contundente: “quizás deberían hacerle esta pregunta a la empresa afectada. Pegúntenles por qué ponen en riesgo a sus clientes por cuenta de fallas en sus sistemas de seguridad y ponen por encima de la protección de datos, los beneficios económicos”.

Tres herramientas de ManageEngine para proteger los activos del ransomware

Casos como este, en el que externos como los ciberdelincuentes responsabilizan a las organizaciones por sus vulnerabilidades, ponen sobre la mesa que la prioridad debe ser el prevenir los ataques con acciones prácticas. En ManageEngine le contamos qué herramientas podrían ayudarlo a disminuir el riesgo:

1. Administre sus endpoints con Endpoint Central

Es una herramienta que le permite administrar todos los dispositivos de punto final, como computadoras portátiles, tabletas y teléfonos inteligentes. Proporciona actualizaciones seguras, administración de parches, seguimiento automático de inventario de hardware y software, administración de licencias y capacidades generales de reparación rápida para profesionales de TI. Lo más importante es que ayuda a mejorar la seguridad de TI porque facilita el seguimiento de actividades sospechosas en los puntos finales.

2. Gestione las credenciales privilegiadas con Password Manager Pro

Es una solución para identificar quién tiene acceso y a qué cuentas, controlando la seguridad de las contraseñas. Permite administrar las contraseñas privilegiadas desde un medio centralizado, ayuda a controlar el acceso a los recursos de TI según roles y responsabilidades.

Además, proporciona informes sobre las infracciones relacionadas con el uso y gestión de las contraseñas y permite la integración con las soluciones Security Information and Event Management (SIEM).

3. Administre Active Directory de manera simple y segura con AD360

Esta herramienta le permitirá obtener una solución integrada para la gestión de identidades y accesos (IAM). Permite administrar las identidades de los usuarios, controlar el acceso a los recursos, garantizar la seguridad y facilitar el cumplimiento. Ofrece, por ejemplo, back up y recuperación ante desastres, y evita que los usuarios acumulen privilegios no deseados, una práctica común en la mayoría de las organizaciones.

Existen muchas más herramientas que podrían apoyar la detección de vulnerabilidades de manera temprana y a gestionar de manera mucho más segura sus recursos TI, ¡Conozca todas las soluciones que le ofrece ManageEngine!

Lucía Jiménez Riveros

Blog ManageEngine