Esta solución va más allá del enfoque tradicional de herramientas como el EDR, las cuales —si bien siguen siendo vitales para la seguridad de los dispositivos— no son suficientes para combatir las amenazas modernas por sí solas.

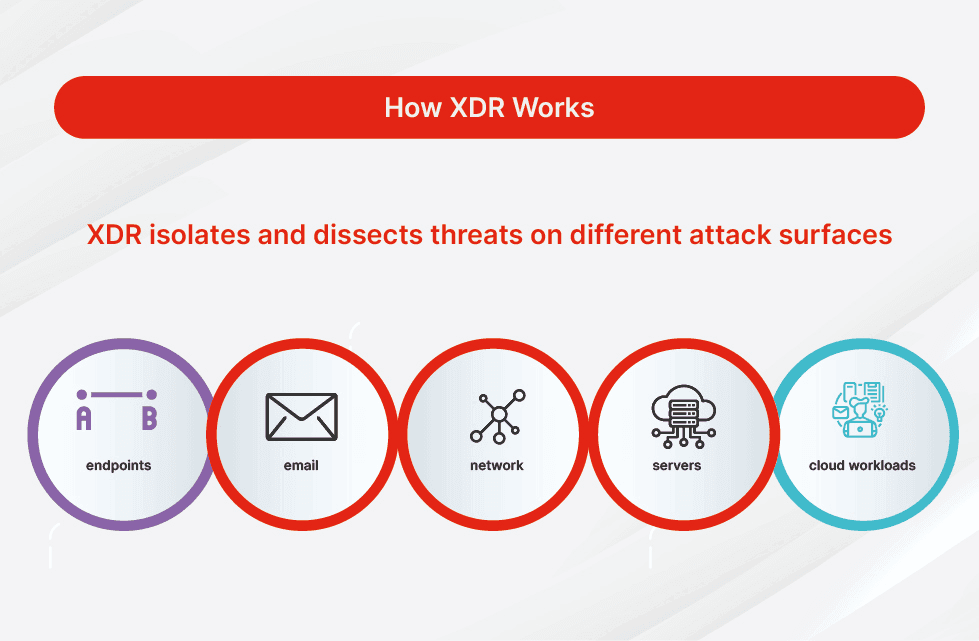

Al ampliar la protección hacia la nube, el correo electrónico, la identidad y la red, se logra correlacionar actividades en todas las capas y así reconstruir cadenas de ataque con un contexto profundo.

Gracias a esta integración, es posible revelar cómo un evento aparentemente aislado logra escalar hasta convertirse en una brecha de seguridad de gran magnitud.